Выбор редакции

Вирус Wannacry – как защититься и [без потерь] восстановить данные

Если ваш компьютер или сразу несколько устройств в домашней или рабочей сети поразил вирус Wannacry – читайте нашу статью.

Здесь вы узнаете, как защититься и не допустить заражения, а также как правильно расшировать зашифрованные данный

Важность этих знаний подтверждается информацией о более чем 150 тысячах заражённых в 2017-м году компьютеров, в операционную систему которых попал вредоносный код WC .

И, хотя глобальное распространение угрозы было остановлено, не исключено, что следующая версия программы-шифровальщика станет ещё более эффективной, и к её появлению стоит готовиться заранее.

Cодержание:

Последствия

Первые признаки заражения компьютеров вирусом-вымогателем были обнаружены 12 мая 2017 года , когда неизвестная программа вмешалась в работу тысяч пользователей и сотен различных организаций по всему миру.

Вредоносный код начал своё распространение в 8-00 и уже в течение первого дня заразил больше 50 тысяч ПК с .

Больше всего заражений пришлось на – хотя первые данные поступили из Великобритании, а среди пострадавших организаций были испанские и португальские телекоммуникационные компании и даже автоконцерн «Рено» .

В России он атаковал операторов мобильной связи «Мегафон» , «Билайн» и «Йота» , министерство чрезвычайных ситуаций, Министерство внутренних дел, и Управление железных дорог.

Из-за этого в некоторых регионах страны были отменены экзамены на получение водительских прав, а ряд организаций временно приостановили свою работу.

Регистрация доменного имени, прописанного в коде вируса, позволила прекратить его распространение . После этого программа уже не могла обращаться к определённому домену и не работала. Правда, только до выпуска новой версии, где уже не было предписано обращение по определённому адресу.

Требования разработчиков вредоносного кода

Результатом заражения компьютеров стало блокирование большинства находящихся на их жёстких дисках файлов.

Из-за невозможности воспользоваться информацией пользователи даже переводили название приложения WannaCry как «Хочется плакать» , а не «Хочется шифровать» (Wanna Cryptor), как это было на самом деле.

Но, учитывая, что нерасшифрованные файлы с большой вероятностью не могли быть восстановлены, пользовательский вариант казался более подходящим.

На рабочем столе заражённого компьютера появлялись окна с требованиями заплатить мошенникам для разблокировки информации.

Сначала злоумышленники требовали только $300, через некоторое время сумма выросла уже до 500 долларов – и после оплаты не было никаких гарантий, что атака не повторится – ведь компьютер по-прежнему оставался заражённым.

Но, если отказаться от оплаты, зашифрованные данные пропадали через 12 часов после появления предупреждения.

Способы распространения угрозы

Разработчики вредоносной программы использовали для заражения компьютеров с Windows уязвимость этой операционной системы, которая была закрыта с помощью обновления MS17-010.

Жертвами в основном, стали те пользователи, которые не установили это исправление в марте 2017-го года.

После установки (ручной или автоматической) обновления удалённый доступ к компьютеру был закрыт.

В то же время мартовское исправление не полностью защищало операционную систему. Особенно, если пользователь сам откроет – таким способом вирус тоже распространялся.

А уже после заражения одного компьютера вирус продолжал распространяться в поисках уязвимостей – по этой причине самыми уязвимыми оказались не отдельные пользователи, а крупные компании.

Профилактика заражения

Несмотря на серьёзную опасность попадания вируса (и его новых версий) практически на любой компьютер, существует несколько способов избежать заражения системы.

Для этого следует предпринять следующие меры:

- убедиться в установке последних исправлений безопасности, и если они отсутствуют, добавить вручную. После этого следует обязательно включить автоматическое обновление – скорее всего, эта опция была выключена;

- не открывать письма с вложениями от незнакомых пользователей;

- не переходить по подозрительным ссылкам – особенно, если об их опасности предупреждает антивирус;

- установить качественную антивирусную программу – например, или , процент обнаружения Ванна Край у которых максимальный. Большинство менее известных и, особенно, бесплатных приложений защищают платформу хуже;

- после заражения сразу же отключить компьютер от Интернета и, особенно, от локальной сети, защитив от распространения программы-вымогателя другие устройства.

Кроме того, пользователю стоит периодически сохранять важные данные, создавая резервные копии.

При возможности, стоит копировать информацию на USB-флешки, карты памяти и не (внешние или съёмные внутренние).

При возможности восстановления информации ущерб от вируса будет минимальным – при заражении компьютера достаточно просто отформатировать его устройство хранения информации.

Лечение заражённого ПК

Если компьютер уже заражён, пользователь должен попробовать вылечить его, избавившись от последствий действия WannaCry.

Ведь после того как вирусная программа попала в систему, происходит с изменением их расширений.

Пытаясь запустить приложения или открыть документы, пользователь терпит неудачу, что заставляют его задуматься о решении проблемы, заплатив требуемые $500.

Основные этапы решения проблемы :

1 Запуск служб, встроенных в операционную систему Виндоус. Шанс на положительный результат в этом случае небольшой, поэтому, скорее всего, придётся воспользоваться другими вариантами;

2 Переустановка системы. При этом следует отформатировать все – не исключено, что при этом будет потеряна вся информация;

3 Переход к расшифровке данных – этот вариант используется, если на диске находятся важные данные.

4 Процесс восстановления файлов начинается со скачивания соответствующих обновлений и отключения от Интернета. После этого пользователь должен запустить командную строку (через «Пуск» и раздел «Стандартные» или через меню «Выполнить» и ) и заблокировать порт 445, закрыв путь проникновения вируса. Это можно сделать, введя команду netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=445 name=»Block_TCP-445 .

5 Теперь следует запустить . Для этого при загрузке удерживается клавишу F8 для перехода к меню запуска компьютера и выбирается соответствующий пункт. В этом режиме открывается папка с вредоносным кодом, которая находится с помощью появившегося на рабочем столе ярлыка вируса. После удаления всех файлов в каталоге необходимо перезапустить систему и снова включить Интернет.

Расшифровка файлов

После того как работа WannaCry остановлена от пользователя требуется восстановить все зашифрованные файлы.

Стоит отметить, что теперь для этого есть гораздо больше времени, чем 12 часов – поэтому, если своими силами вернуть данные не получится, можно будет обратиться к специалистам и через несколько дней или месяцев.

Оптимальный вариант – восстановление данных из резервных копий. Если же пользователь не предусмотрел возможность заражения и не скопировал важные данные, следует скачать программу-дешифровальщик:

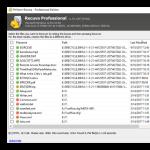

- Shadow Explorer , действие которой основано на восстановлении «теневых» копий файлов (в первую очередь, документов);

Рис. 6. Запуск программы

Рис.7. Рабочая зона

Рис. 8. Запуск процесса восстановления

Вирус WannaCry «прогремел» на весь мир 12 мая, в этот день о заражении своих сетей заявили ряд медицинских учреждений в Великобритании, Испанская телекоммуникационная компания и МВД России сообщили об отражении хакерской атаки.

WannaCry (в простонародье его уже успели прозвать Вона край) относится к разряду вирусов шифровальщиков (крипторов), который при попадании на ПК шифрует пользовательские файлы криптостойким алгоритмом, впоследствии – чтение этих файлов становится невозможным.

На данный момент, известны следующие популярные расширения файлов, подвергающиеся шифрованию WannaCry:

- Популярные файлы Microsoft Office (.xlsx, .xls, .docx, .doc).

- Файлы архивов и медиа (.mp4, .mkv, .mp3, .wav, .swf, .mpeg, .avi, .mov, .mp4, .3gp, .mkv, .flv, .wma, .mid, .djvu, .png, .jpg, .jpeg, .iso, .zip, .rar).

WannaCry — как распространяется вирус

Ранее, мы упоминали об этом способе распространения вирусов в статье о , так что – ничего нового.

На почтовый ящик пользователя приходит письмо с «безобидным» вложением – это может быть картинка, видео, песня, но вместо стандартного расширения для этих форматов, вложение будет иметь расширение исполняемого файла – exe. При открытии и запуске такого файла происходит «инфицирование» системы и через уязвимость в OS Windows загружается непосредственно вирус, шифрующий пользовательские данные.

Возможно, это не единственный метод распространения WannaCry – стать жертвой вы можете при скачивании «инфицированных» файлов в социальных сетях, торрент-трекерах и других сайтов.

WannaCry – как защититься от вируса шифровальщика

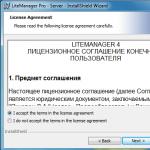

1. Установить патч для Microsoft Windows. 14 Мая компания Microsoft выпустила экстренный патч для следующих версий – Vista, 7, 8.1, 10, Windows Server. Установить данный патч можно просто запустив обновление системы, через службу обновлений Windows.

2. Использование антивирусного ПО с актуальными базами данных. Известные разработчики защитного ПО, такие, как Касперский, Dr.Web, уже выпустили обновление для своих продуктов содержащие информацию о WannaCry, тем самым обезопасив своих пользователей.

3. Сохранить важные данные на отдельный носитель. Если ваш компьютер еще не подает , вы можете сохранить наиболее важные файлы на отдельный носитель (flash-накопитель, диск). При таком подходе, даже став жертвой – вы сохраните наиболее ценные файлы от шифрования.

На данный момент – это все известные эффективные способы защиты от WannaCry.

WannaCry дешифратор, где скачать и возможно ли удалить вирус?

Вирусы шифровальщики относятся к разряду самых «противных» вирусов, т.к. в большинстве случаев, файлы пользователя шифруются 128bit’ным или 256bit’ным ключом. Самое страшное, в каждом случае — ключ уникален и на расшифровку каждого требуются огромные вычислительные мощности, что делает практически невозможным лечение «рядовых» пользователей.

Но, как же быть, если вы стали жертвой WannaCry и нужен дешифратор?

1. Обратитесь на форум поддержки Лаборатории Касперского — https://forum.kaspersky.com/ с описанием проблемы. На форуме работают, как представители компании, так и волонтеры, активно помогающие в решении проблем.

2. Как и в случае с известным шифровальщиком CryptXXX – было найдено универсальное решение для дешифрования файлов, подвергшихся кодированию. С момента обнаружения WannaCry прошло не более недели и специалисты из антивирусных лабораторий еще не успели найти такое решение для него.

3. Кардинальным решением будет — полное удаление OS с компьютера с последующей чистой установкой новой. При таком раскладе – все пользовательские файлы и данные полностью теряются, вместе с удалением WannaCry.

О массовых заражениях компьютеров трояном-шифровальщиком WannaCry («хочется плакать»), начавшихся 12 мая 2017 года, сегодня не знает, пожалуй, только очень далекий от Интернета человек. А реакцию тех, кто знает, я бы разделил на 2 противоположных категории: безразличие и панический испуг. О чем это говорит?

А о том, что обрывочные сведения не дают полного понимания ситуации, порождают домыслы и оставляют после себя больше вопросов, чем ответов. Дабы разобраться, что происходит на самом деле, кому и чем это грозит, как защититься от заражения и как расшифровать файлы, поврежденные WannaCry, посвящена сегодняшняя статья.

Так ли страшен «черт» на самом деле

Не пойму, что за возня вокруг WannaCry? Вирусов много, новые появляются постоянно. А этот чем особенный?

WannaCry (другие названия WanaCrypt0r, Wana Decrypt0r 2.0, WannaCrypt, WNCRY, WCry) – не совсем обычный киберзловред. Причина его печальной известности – гигантские суммы причиненного ущерба. По данным Европола, он нарушил работу более 200 000 компьютеров под управлением Windows в 150 странах мира, а ущерб, который понесли их владельцы, составил более $ 1 000 000 000. И это только за первые 4 дня распространения. Больше всего пострадавших – в России и Украине.

Я знаю, что вирусы проникают на ПК через сайты для взрослых. Я такие ресурсы не посещаю, поэтому мне ничего не грозит.

Вирус? Тоже мне проблема. Когда на моем компьютере заводятся вирусы, я запускаю утилиту *** и через полчаса все в порядке. А если не помогает, я переустанавливаю Виндовс.

Вирус вирусу – рознь. WannaCry – троян-вымогатель, сетевой червь, способный распространяться через локальные сети и Интернет от одного компьютера к другому без участия человека.

Большинство вредоносных программ, в том числе шифровальщиков, начинает работать только после того, как пользователь «проглотит наживку», то есть кликнет по ссылке, откроет файл и т. п. А чтобы заразиться WannaCry, не нужно делать вообще ничего!

Оказавшись на компьютере с Виндовс, вредонос за короткое время шифрует основную массу пользовательских файлов, после чего выводит сообщение с требованием выкупа в размере $300-600, который нужно перечислить на указанный кошелек в течение 3 дней. В случае промедления он грозит через 7 дней сделать расшифровку файлов невозможной.

Одновременно вредонос ищет лазейки для проникновения на другие компьютеры, и если находит, заражает всю локальную сеть. Это значит, что резервные копии файлов, хранимые на соседних машинах, тоже приходят в негодность.

Удаление вируса с компьютера не приводит к расшифровке файлов! Переустановка операционной системы – тоже. Наоборот, при заражении шифровальщиками оба этих действия могут лишить вас возможности восстановить файлы даже при наличии валидного ключа.

Так что да, «черт» вполне себе страшен.

Как распространяется WannaCry

Вы всё врете. Вирус может проникнуть на мой комп, только если я сам его скачаю. А я бдительный.

Многие вредоносные программы умеют заражать компьютеры (и мобильные девайсы, кстати, тоже) через уязвимости – ошибки в коде компонентов операционной системы и программ, которые открывают кибер-злоумышленникам возможность использовать удаленную машину в своих целях. WannaCry, в частности, распространяется через уязвимость 0-day в протоколе SMB (уязвимостями нулевого дня называют ошибки, которые на момент начала их эксплуатации вредоносным/шпионским ПО не были исправлены).

То есть для заражения компьютера червем-шифровальщиком достаточно двух условий:

- Подключения к сети, где есть другие зараженные машины (Интернет).

- Наличия в системе вышеописанной лазейки.

Откуда эта зараза вообще взялась? Это проделки русских хакеров?

По некоторым данным (за достоверность не отвечаю), брешь в сетевом протоколе SMB, который служит для легального удаленного доступа к файлам и принтерам в ОС Windows, первым обнаружило Агентство национальной безопасности США. Вместо того чтобы сообщить о ней в Microsoft, дабы там исправили ошибку, в АНБ решили попользоваться ею сами и разработали для этого эксплойт (программу, эксплуатирующую уязвимость).

Визуализация динамики распространения WannaCry на сайте intel.malwaretech.com

Визуализация динамики распространения WannaCry на сайте intel.malwaretech.com Впоследствии этот эксплойт (кодовое имя EternalBlue), служивший какое-то время АНБ для проникновения на компьютеры без ведома владельцев, был украден хакерами и лег в основу создания вымогателя WannaCry. То есть благодаря не вполне законным и этичным действиям госструктуры США вирусописцы и узнали об уязвимости.

Я отключил установку обновлений Windows. Нафиг надо, когда и без них всё работает.

Причина столь быстрого и масштабного распространения эпидемии – отсутствие на тот момент «заплатки» – обновления Windows, способного закрыть лазейку Wanna Cry. Ведь чтобы его разработать, требовалось время.

На сегодняшний день такая заплатка существует. Пользователи, которые обновляют систему автоматически, получили ее в первые часы после выпуска. А те, кто считает, что обновления не нужны, до сих пор находятся под угрозой заражения.

Кому грозит атака WannaCry и как от нее защититься

Насколько я знаю, более 90% компьютеров, зараженных WannaCry, работало под управлением Windows 7. У меня «десятка», значит, мне ничего не грозит.

Опасности заражения WannaCry подвержены все операционные системы, которые используют сетевой протокол SMB v1. Это:

- Windows XP

- Windows Vista

- Windows 7

- Windows 8

- Windows 8.1

- Windows RT 8.1

- Windows 10 v 1511

- Windows 10 v 1607

- Windows Server 2003

- Windows Server 2008

- Windows Server 2012

- Windows Server 2016

Подхватить зловреда по сети сегодня рискуют пользователи систем, на которых не установлено критическое обновление безопасности MS17-010 (доступно для бесплатного скачивания с сайта technet.microsoft.com, на который приведена ссылка). Патчи для Windows XP, Windows Server 2003, Windows 8 и других неподдерживаемых ОС можно скачать с этой страницы support.microsoft.com . На ней же описаны способы проверки наличия спасительного обновления.

Если вы не знаете версию ОС на вашем компьютере, нажмите комбинацию клавиш Win+R и выполните команду winver.

Для усиления защиты, а также при невозможности обновить систему сейчас, Microsoft приводит инструкции по временному отключению протокола SMB версии 1. Они находятся и . Дополнительно, но не обязательно можно закрыть через брандмауэр 445 порт TCP, который обслуживает SMB.

У меня лучший в мире антивирус ***, с ним я могу делать что угодно и мне ничего не страшно.

Распространение WannaCry может происходить не только вышеописанным самоходом, но и обычными способами – через социальные сети, электронную почту, зараженные и фишинговые веб-ресурсы и т. д. И такие случаи есть. Если скачать и запустить вредоносную программу вручную, то ни антивирус, ни патчи, закрывающие уязвимости, от заражения не спасут.

Как работает вирус, что шифрует

Да пусть шифрует, что хочет. У меня друг программист, он мне все расшифрует. В крайнем случае найдем ключ методом перебора.

Ну зашифрует пару файлов и что? Это не помешает мне работать на компе.

К сожалению, не расшифрует, поскольку способов взлома алгоритма шифрования RSA-2048, который использует Wanna Cry, нет и в обозримом будущем не появится. И зашифрует он не пару файлов, а практически все.

Приводить детальное описание работы вредоноса я не буду, кому интересно, может ознакомиться с его анализом, например, в блоге эксперта Microsoft Matt Suiche . Отмечу только самые значимые моменты.

Шифрованию подвергаются файлы с расширениями: .doc, .docx, .xls, .xlsx, .ppt, .pptx, .pst, .ost, .msg, .eml, .vsd, .vsdx, .txt, .csv, .rtf, .123, .wks, .wk1, .pdf, .dwg, .onetoc2, .snt, .jpeg, .jpg, .docb, .docm, .dot, .dotm, .dotx, .xlsm, .xlsb, .xlw, .xlt, .xlm, .xlc, .xltx, .xltm, .pptm, .pot, .pps, .ppsm, .ppsx, .ppam, .potx, .potm, .edb, .hwp, .602, .sxi, .sti, .sldx, .sldm, .sldm, .vdi, .vmdk, .vmx, .gpg, .aes, .ARC, .PAQ, .bz2, .tbk, .bak, .tar, .tgz, .gz, .7z, .rar, .zip, .backup, .iso, .vcd, .bmp, .png, .gif, .raw, .cgm, .tif, .tiff, .nef, .psd, .ai, .svg, .djvu, .m4u, .m3u, .mid, .wma, .flv, .3g2, .mkv, .3gp, .mp4, .mov, .avi, .asf, .mpeg, .vob, .mpg, .wmv, .fla, .swf, .wav, .mp3, .sh, .class, .jar, .java, .rb, .asp, .php, .jsp, .brd, .sch, .dch, .dip, .pl, .vb, .vbs, .ps1, .bat, .cmd, .js, .asm, .h, .pas, .cpp, .c, .cs, .suo, .sln, .ldf, .mdf, .ibd, .myi, .myd, .frm, .odb, .dbf, .db, .mdb, .accdb, .sql, .sqlitedb, .sqlite3, .asc, .lay6, .lay, .mml, .sxm, .otg, .odg, .uop, .std, .sxd, .otp, .odp, .wb2, .slk, .dif, .stc, .sxc, .ots, .ods, .3dm, .max, .3ds, .uot, .stw, .sxw, .ott, .odt, .pem, .p12, .csr, .crt, .key, .pfx, .der.

Как видно, здесь и документы, и фото, и видео-аудио, и архивы, и почта, и файлы, созданные в различных программах… Зловред старается дотянуться до каждого каталога системы.

Зашифрованные объекты получают двойное расширение с припиской WNCRY , например, «Документ1.doc.WNCRY».

После шифрования вирус копирует в каждую папку исполняемый файл @[email protected] – якобы для дешифровки после выкупа, а также текстовый документ @[email protected] с сообщением для пользователя.

Далее он пытается истребить теневые копии и точки восстановления Windows. Если в системе работает UAC, пользователь должен подтвердить эту операцию. Если отклонить запрос, останется шанс восстановить данные из копий .

Ключи шифрования пораженной системы WannaCry передает в командные центры, расположенные в сети Tor, после чего удаляет их с компьютера. Для поиска других уязвимых машин он сканирует локальную сеть и произвольные диапазоны IP в Интернете, а найдя, проникает на всё, до чего сможет добраться.

Сегодня аналитикам известно несколько модификаций WannaCry с разным механизмом распространения, и в ближайшее время, надо ожидать, появятся новые.

Что делать, если WannaCry уже заразил компьютер

Я вижу, как файлы меняют расширения. Что происходит? Как это остановить?

Шифрование – не одномоментный процесс, хотя и не слишком долгий. Если вам удалось заметить его до появления на экране сообщения вымогателя, вы можете спасти часть файлов, немедленно выключив питание компьютера. Не завершением работы системы, а выдергиванием вилки из розетки !

При загрузке Виндовс в нормальном режиме шифрование будет продолжено, поэтому важно его не допустить. Следующий запуск компьютера должен произойти или в безопасном режиме, в котором вирусы не активны, или с другого загрузочного носителя.

Мои файлы зашифрованы! Вирус требует за них выкуп! Что делать, как расшифровать?

Расшифровка файлов после WannaCry возможна лишь при наличии секретного ключа, который злоумышленники обещают предоставить, как только пострадавший перечислит им сумму выкупа. Однако подобные обещания почти никогда не выполняются: зачем распространителям зловреда утруждаться, если они и так получили что хотели?

В отдельных случаях решить проблему можно и без выкупа. На сегодняшний день разработано 2 дешифратора WannaCry: WannaKey (автор Adrien Guinet) и WanaKiwi (автор Benjamin Delpy) . Первый работает только в Windows XP, а второй, созданный на основе первого, – в Windows XP, Vista и 7 x86, а также в северных системах 2003, 2008 и 2008R2 x86.

Алгоритм работы обоих дешифраторов основан на поиске секретных ключей в памяти процесса шифровальщика. Это значит, что шанс на расшифровку есть только у тех, кто не успел перезагрузить компьютер. И если после шифрования прошло не слишком много времени (память не была перезаписана другим процессом).

Итак, если вы пользователь Windows XP-7 x86, первое, что следует сделать после появления сообщения с требованием выкупа, это отключить компьютер от локальной сети и Интернета и запустить дешифратор WanaKiwi, скачанный на другом устройстве. До извлечения ключа не выполняйте никаких других действий на компьютере!

Ознакомиться с описанием работы дешифровщика WanaKiwi можно в еще в одном блоге Matt Suiche .

После расшифровки файлов запустите антивирус для удаления зловреда и установите патч, закрывающий пути его распространения.

Сегодня WannaCry распознают практически все антивирусные программы, за исключением тех, которые не обновляются, поэтому подойдет почти любая.

Как жить эту жизнь дальше

Э пидемия с самоходными свойствами застала мир врасплох. Для всевозможных служб безопасности она оказалась столь же неожиданной, как наступление зимы 1 декабря для коммунальщиков. Причина – беспечность и авось. Последствия – невосполнимая потеря данных и убытки. А для создателей вредоноса – стимул продолжать в том же духе.Как считают аналитики, WanaCry принес распространителям очень неплохие дивиденды, а значит, атаки, подобные этой, будут повторяться. И тех, кого пронесло сейчас, не обязательно пронесет потом. Конечно, если не побеспокоиться об этом заранее.

Итак, чтобы вам не пришлось когда-либо плакать над шифрованными файлами:

- Не отказывайтесь от установки обновлений операционной системы и приложений. Это защитит вас от 99% угроз, которые распространяются через незакрытые уязвимости.

- Держите включенным .

- Создавайте резервные копии важных файлов и храните их на другом физическом носителе, а лучше – на нескольких. В корпоративных сетях оптимально использовать распределенные базы хранения данных, домашние пользователи могут взять на вооружение бесплатные облачные сервисы вроде Яндекс Диск, Google Диск, OneDrive, MEGASynk и т. д. Не держите эти приложения запущенными, когда не пользуетесь ими.

- Выбирайте надежные операционные системы. Виндовс XP таковой не является.

- Установите комплексный антивирус класса Internet Security и дополнительную защиту от вымогателей, например, Kaspersky Endpoint Security . Либо аналоги других разработчиков.

- Повышайте уровень грамотности в противодействии троянам-шифровальщикам. Например, антивирусный вендор Dr.Web подготовил для пользователей и администраторов различных систем обучающие курсы . Немало полезной и, что важно, достоверной информации содержится в блогах других разработчиков A/V.

И главное: даже если вы пострадали, не переводите злоумышленникам деньги за расшифровку. Вероятность того, что вас обманут, – 99%. Кроме того, если никто будет платить, бизнес на вымогательстве станет бессмысленным. А иначе распространение подобной заразы будет только расти.

Мощнейшая атака вирусом Wana Decryptor началась вчера 12 мая 2017 года, тысячи компьютеров были поражены по всему миру. За несколько часов в мир насчитывалось 45000 зараженных компьютеров, это цифра росла каждую минуту.

Наиболее пострадавшей страной оказалась Россия, по сей день вирусная атака продолжается и сейчас хакеры пытаются захватить банковский сектор. Вчера главная атака пришлась на компьютеры обыкновенных пользователей и сеть МВД России.

Программа шифрует доступ к различным файлам на вашем компьютере и предлагает получить к ним доступ лишь после оплаты биткоинами. Таким образом хакеры могут миллионы долларов. Расшифровать WNCRY файлы пока нет возможности, но можно восстановить зашифрованные файлы с помощью программ ShadowExplorer и PhotoRec, но гарантий дать никто не может.

Часто этот вирус шифровальщик называют Wana Decryptor, однако, у него есть также и другие названия WanaCrypt0r, Wanna Cry или Wana Decrypt0r. До этого у основного вируса был шифровальщик младший брат Wanna Cry и WanaCrypt0r. Позже цифру «0» заменили на букву «o», а основной вирус стал называться Wana Decrypt0r.

В конце к зашифрованному файлу вирус добавляет расширение WNCRY, иногда по этой аббревиатуре его и называют.

Как Wana Decryptor заражает компьютер?

Компьютеры под управлением операционной системы Windows имеют в себе уязвимость в службе SMB. Данная дырка имеет во всех операционной системы Windows версии 7 до Windows 10. В марте корпорация выпустила патч-обновление «MS17-010: Обновление безопасности для Windows SMB Server», однако, по количеству зараженных компьютеров видно, что многие проигнорировали данное обновление.

В конце своей работы вирус Wana Decryptor попытается удалить все копии файлов и другие быкапы системы, чтобы в случае чего ее нельзя было восстановить. Для этого он запросит у пользователя права администратора, операционная система Windows покажет предупреждение от службы UAC. Если пользователь откажется предоставлять полные права, тогда копии файлов останутся на компьютере и пользователь сможет их восстановить абсолютно бесплатно.

Как восстановить зашифрованные Wana Decryptor файлы и защитить компьютер?

Единственной возможностью восстановить файлы, которые были зашифрованы вирусом – это использовать программы ShadowExplorer и PhotoRec. Как происходит восстановление зашифрованных файлов читайте в руководстве к этим программам.

Чтобы предотвратить заражение компьютера вирусом-шифровальщиком WNCRY нужно закрыть все уязвимости в системе. Для этого скачайте обновление MS17-010 https://technet.microsoft.com/ru-ru/library/security/ms17-010.aspx.

Кроме этого не забывайте устанавливать на компьютера антивирус Zemana Anti-malware или Malwarebytes, в платной полной версии они обеспечат блокировку запуска вирусов шифровальщиков.

«Лаборатория Касперского» о шифровальщике “WannaCry”

Специалисты «Лаборатории Касперского» проанализировали информацию о заражениях программой-шифровальщиком, получившей название “WannaCry”, с которыми 12 мая столкнулись компании по всему миру

Специалисты «Лаборатории Касперского» проанализировали информацию о заражениях программой-шифровальщиком, получившей название “WannaCry”, с которыми 12 мая столкнулись компании по всему миру. Как показал анализ, атака происходила через известную сетевую уязвимость Microsoft Security Bulletin MS17-010 . Затем на зараженную систему устанавливался руткит, используя который злоумышленники запускали программу-шифровальщик.

Все решения «Лаборатории Касперского» детектируют данный вредоносное ПО, которые использовались в этой атаке, следующими вердиктами:

- Trojan-Ransom.Win32.Scatter.uf

- Trojan-Ransom.Win32.Scatter.tr

- Trojan-Ransom.Win32.Fury.fr

- Trojan-Ransom.Win32.Gen.djd

- Trojan-Ransom.Win32.Wanna.b

- Trojan-Ransom.Win32.Wanna.c

- Trojan-Ransom.Win32.Wanna.d

- Trojan-Ransom.Win32.Wanna.f

- Trojan-Ransom.Win32.Zapchast.i

- Trojan.Win64.EquationDrug.gen

- Trojan.Win32.Generic (для детектирования данного зловреда компонент «Мониторинг Системы» должен быть включен)

За расшифровку данных злоумышленники требуют заплатить выкуп в размере 600 долларов США в криптовалюте Bitcoin. На данный момент «Лаборатория Касперского» зафиксировала порядка 45 000 попыток атак в 74 странах по всему миру. Наибольшее число попыток заражений наблюдается в России.

В случае если Ваши файлы оказались зашифрованы, категорически нельзя использовать предлагаемые в сети Интернет или полученные в электронных письмах средства расшифровки. Файлы зашифрованы криптостойким алгоритмом и не могут быть расшифрованы, а утилиты, загруженные вами, могут нанести еще больший вред как вашему компьютеру, так и компьютерам во всей организации, поскольку потенциально являются вредоносными и нацелены на новую волну эпидемии.

Если вы обнаружили, что ваш компьютер подвергся заражению, следует выключить его и обратиться в отдел информационной безопасности для получения последующих инструкций.

- Установить официальный патч от Microsoft , который закрывает используемую в атаке уязвимость (в частности уже доступны обновления для версий Windows XP и Windows 2003);

- Убедиться, что включены защитные решения на всех узлах сети;

- Если используется защитное решение «Лаборатории Касперского», убедиться, что его версия включает в себя компонент «Мониторинг Системы» и он включен;

- Запустить задачу сканирования критических областей в защитном решении «Лаборатории Касперского», чтобы обнаружить возможное заражение как можно раньше (в противном случае детектирование произойдет автоматически в течение 24 часов);

- После детектирования Trojan.Win64.EquationDrug.gen, произвести перезагрузку системы;

- В дальнейшим для предупреждения подобных инцидентов использовать сервисы информирования об угрозах, чтобы своевременно получать данные о наиболее опасных таргетированных атаках и возможных заражениях.

Более подробную информацию об атаках “WannaCry” можно найти в отчете «Лаборатории Касперского»